Cyber-Warrior.Org \ Doküman \ Kriptografi > Kriptografi Nedir ? Nasıl Kullanılır ?

| Madde |

| |

Yazar : eXecute |

| |

Date : 28.12.2012 17:17:20 |

| |

# Kriptografi Nedir ? Nasıl Kullanılır ? |

| |

- Kriptografi Nedir ? -

Kriptografi , iletilen bilginin istenmeyen sahislar tarafindan anlasilmayacak bir biçime dönüstürülmesinde kullanilan tekniklerin bütünüdür .

Bazi temel amaçlarla bilgi güvenligini saglamaya çalisan matematiksel yöntemleri içermektedir .

Bu temel amaçlar ;

Gizlilik

Bütünlük

Kimlik Denetimi

Inkar Edememe

Gizlilik

Bilgi istenmeyen kisiler tarafindan anlasilamamalidir.

Bütünlük

Bütünlük bir baglantinin tamami ya da tek bir veri parçasi için, mesajin gönderildigi gibi oldugu , üzerinde hiçbir degisiklik, ekleme, yeniden düzenleme

yapilmadigi garantisidir .

Kimlik Denetimi

Iletimi gerçeklestirilen bir mesajin göndericisinin gerçekten gönderen kisi oldugu garantisidir .

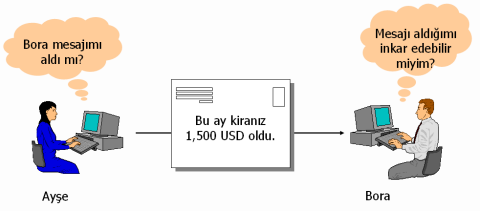

Inkar Edememe

Alicinin veya göndericinin iletilen mesaji inkar edememesidir (Böylece bir mesaj gönderildiginde alici göndericinin mesaji gönderdigini, benzeri biçimde gönderici de, alicinin mesaji aldigini ispatlayabilir) .

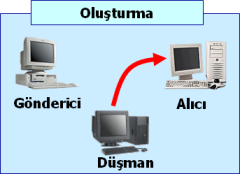

- Elektronik Tehditler -

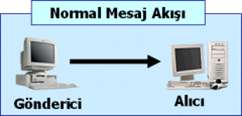

Haberlesen iki taraf, bilgisayar aglari, kablolu veya kablosuz iletisim kanallari kullanarak bir bilgiyi, mesaji bir taraftan digerine iletirler.

Elektronik ortamda haberlesen taraflar çesitli tehditlerle karsi karsiya kalirlar . Kriptografi de , dogasi geregi burada devreye girecektir .

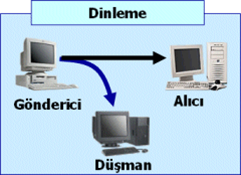

- Gizlilik Ihlali -

Haberlesme kanalini dinleyen saldirgan gönderici ile alici arasindaki mesaj trafigini dinleyebilir ve elde ettigi mesajlari okuyarak bu haberlesmenin gizliligini bozar.Bu tehdit dinleme tehdidi olarak bilinir.

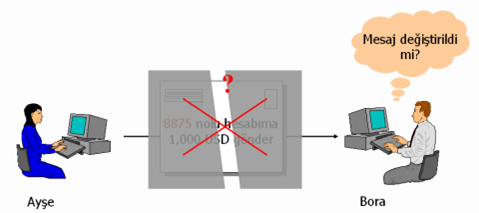

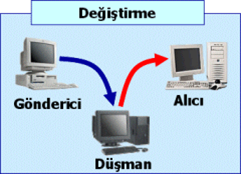

- Bütünlük Ihlali -

Haberlesmeye müdahale edip göndericinin mesajlarini degistiren saldirgan, aliciya giden mesaji istedigi sekle sokabilir. Bu tehdit mesajin bütünlügünü bozan degistirme tehdididir.

- Kimlik Dogrulama Ihlali -

Saldirgan, aliciya göndericinin kimligini taklit ederek bir mesaj gönderebilir. Bu durumda eger alici güvenilir bir kimlik dogrulamasi yapmiyorsa yanlis

mesajlarla kandirilabilir. Bu tehdit olusturma tehdididir.

- Inkar Edememe Ihlali -

Mesaji gönderen veya alan tarafin bu isi yaptigini inkar etmesi söz konusu olabilir. Bu kötü niyetli girisimi bosa çikaracak mekanizmalara ihtiyaç vardir.

- Güvenlik Için : Kriptografi -

Bu zamana kadar gördügümüz temel amaçlar ve ihlaller için kriptografinin isleyisini ve nasil kullanildigini görecegiz .

Öncelikle temel amaçlarin güvenligini saglamak için ne tür tedbirler alabiliriz bunlara bakalim .

Gizlilik hedefi: Simetrik sifreleme (büyük dosyalar) ve Asimetrik Sifreleme (küçük mesajlar)

Bütünlük hedefi: Mesaj Kimlik dogrulama (MAC) algoritmalari, Özet fonksiyonlari

Inkar edememe hedefi: Dijital imza ve X.509 sertifikalari (dolayisiyla Asimetrik sifreleme, özet fonksiyonlari ve Açik anahtarli Altyapisi)

Kimlik Denetimi hedefi: Mesaj Kimlik dogrulama (MAC) algoritmalari, Özet fonksiyonlari ve dijital imza

- Sifreleme Nedir ? -

Sifreleme, bir bilginin özel bir yöntemle degistirilerek farkli bir sekle dönüstürülmesi olarak tanimlanabilir.Sifreleme islemi sonucunda ortaya çikan yeni biçimdeki bilgi, sifre çözme islemine tabi tutularak ilk haline dönüstürülebilir.

Sifreleme yönteminde aranan bir takim özellikler vardir.Sifreleme yapanlar için bu özelliklere dikkat etmek çok önemli bir durumdadir .

- Sifreleme Özellikleri -

Sifreleme ve sifre çözme isleminin zorlugu ihtiyaç duyulan güvenlikle dogru orantili olmalidir. Çok önemli olmayan bir bilginin sifrelenmesi için bilginin kendisinden daha fazla isgücü ve zaman harcanmasi verimli olmayacaktir.

Anahtar seçimi ve sifreleme algoritmasi özel kosullara bagli olmamalidir. Sifreleme yöntemi her türlü bilgi için ayni sekilde çalismalidir.

Sifrelemede yapilan hatalar sonraki adimlara yansimamali ve mesajin tamamini bozmamalidir. Saldirilara karsi bu özellik koruyucu olacaktir. Ayrica haberlesme hattinda meydana gelen bir hata bütün mesajin bozulmasina neden olmayacagi için bu özellik tercih edilmektedir.

Kullanilan algoritmanin karistirma özelligi olmalidir. Mesajin sifrelenmis hali ile açik hali arasinda iliski kurulmasi çok zor olmalidir.

Kullanilan algoritmanin dagitma özelligi olmalidir. Mesajin açik hali sifreli hale gelirken içerdigi kelime ve harf gruplari sifreli mesajin içinde olabildigince dagitilmalidir.

- Basit Sifreleme Teknikleri -

Mono Alfabetik Sifreleme

- Sezar Sifresi

- Tablo Yöntemi

Poli Alfabetik Sifreleme

- Vigenere tablosu

Tek Kullanimlik Karakter Dizisi

- Sezar Sifresi -

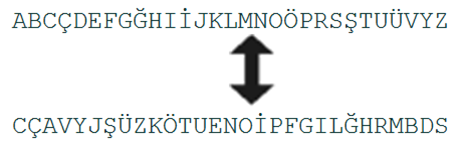

Sezar yöntemi "mono alfabetik" sifrelemenin tipik bir örnegidir.

Sezar döneminde kullanilan bu yöntemde harflerin yeri degistirilir. Sifrelenecek metindeki harfler alfabede 3 harf kaydirilarak degistirilir.

Sezar Sifresi : ci= E(pi) = pi+3 mod 29

Açik Mesaj : Gizli Bilgi

Sifreli Mesaj : Ilcol Dloil

- Tablo Yöntemi -

Sezar yönteminin biraz daha gelismisi olan tablo yönteminde ise alfabedeki her harf baska bir harfle yer degistirir ama bu bir kurala bagli olmadan karisik bir sekilde yapilir.

- MonoAlfabetik Sifrelemenin Zayifligi -

Mono alfabetik sifreleme yöntemleri bilgisayar yardimiyla çok kisa sürede kirilabilir. Bu yöntemler kullanilan dildeki harflerin yerini degistirir ama harflerin kullanim sikligini (frekansini) degistirmez.

Örnegin Türkçede en çok kullanilan harf olan "a" harfi tablo yöntemi kullanilarak "c" harfi ile yer degistirilirse elde edilecek sifreli metinde en çok tekrar eden harfin "c" oldugu görülür ve bunun "a" harfi olabilecegi tahmin edilerek sifre çözülmeye baslanabilir.

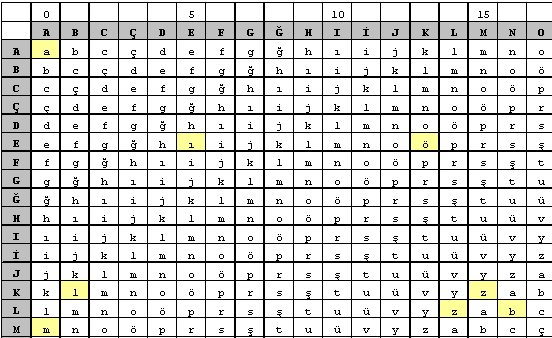

- Vigenere Tablosu -

Bu tip sifrelemede, mono alfabetik yöntemlerden farkli olarak bir harf degistirilince her seferinde ayni harfe dönüsmez. Bu yöntemlere güzel bir örnek Vigenere tablosudur.Poli alfabetik sifreleme yöntemleri de bilgisayar yardimiyla ve frekans sayimi ile çok kolay ve çabuk çözülebilmektedir.

Bu yöntemde olusturulan tablo ve bir anahtar kelime kullanilarak sifreleme yapilir.

Sifreleme

Açik Mesaj (sütun) : BULUS MAYER IANKA RA

Anahtar Kelime (satir) : KALEM KALEM KALEM KALEM

Sifreli Mesaj : LUZAG ZAJIF UABÖM DA

Sifre Çözme

Sifreli Mesaj (tablo) : LUZAG ZAJIF UABÖM DA

Anahtar Kelime (satir) : KALEM KALEM KALEM KALEM...

Açik Mesaj (sütun) : BULUS MAYER IANKA RA

- Tek Kullanimlik Karakter Dizisi -

Bu basit sifreleme yönteminde rastgele üretilen bir karakter (harf veya rakam) dizisi kullanilarak sifreleme yapilir.

Açik mesaj içinde yer alan her karakter, üretilen dizide karsisina denk gelen karakterle isleme sokularak (Örnegin modüler toplama islemi) sifreli mesaj elde edilir. Mesaji çözmek için rastgele dizinin bilinmesi gereklidir. Bu yönteme Vernam sifreleme yöntemi denir.

Açik Mesaj : BULUSMAYERIANKARA

Rastgele Dizi : DEFRYPLCNMLJKHFGH

Sifreli Mesaj : RLDYDOY....

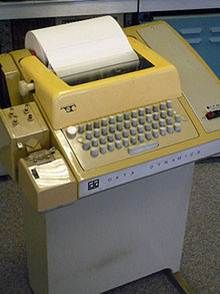

Bu yöntemin güvenligi rastgele üretilen diziye baglidir. Bu dizi gerçekten rastgele üretilmelidir, eger bir kurala bagli olarak üretilirse ve bu kural saldirgan tarafindan bilinirse sistem kirilabilir. Bu tehdit disinda sistem mükemmel bir sifreleme sistemidir ve ilk olarak 1917de bulunup "teletype" makinelerinde kullanilmistir.

One-time pad algoritmasi ile sifreleme yapan örnek bir teletype cihazi :

| | |

- Güvenli Sifreleme Teknikleri -

- Simetrik Kriptografi

- Asimetrik Kriptografi

- Simetrik Kriptografi -

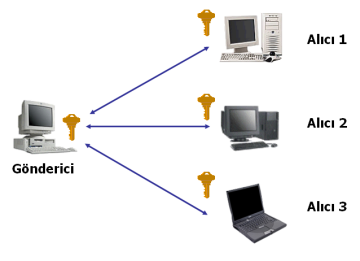

Simetrik sifrelemede, sifreleme ve sifre açma islemi ayni anahtar ile yapilir. Simetrik kriptografide bu anahtar gizli tutulmalidir.

Bu nedenle, bu tip sistemlere gizli anahtarli kriptografi sistemi adi da verilmektedir.

Bu sistemde haberlesen taraflar:

-Ayni sifreleme algoritmasini kullanirlar.

-Birbirine uyumlu gerçeklemeler kullanirlar.

-Ayni anahtari kullanirlar .

- Anahtar Yöntemleri (Simetrik) -

Birden-Çoga (One-to-Many) Anahtar Yönetimi

Bu yöntemde haberlesen tüm taraflar ayni gizli anahtari kullanirlar. Bu nedenle herkes birbirinin sifreli mesajlarini açabilir ve okuyabilir.

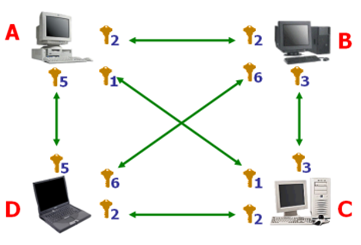

Çoktan-Çoga (Many-to-Many) Anahtar Yönetimi

- Simetrik Kriptografi Yöntemleri -

Blok Sifreleme Algoritmalari

Bu tip algoritmalar sifrelenecek veriyi sabit uzunlukta bloklar olarak sifreleme fonksiyonuna alirlar ve ayni uzunlukta sifrelenmis veri bloklari üretirler. Bu algoritmalara örnek olarak AES, DES, IDEA, Skipjack, RC5 vb. verilebilir. Bu algoritmalar asagidaki özellikleri gerçeklemeye çalisirlar:

Karistirma : Anahtar ve sifrelenmis mesaj arasindaki iliski olabildigince karisik olmalidir.

Dagitma : Tek bir açik mesaj karakterinin etkisi olabildigince fazla sifrelenmis karaktere yansitilmalidir.

Transpoze Islemi : Sifrelemeye baslamadan önce açik mesajin içerigi degisik bir siraya konur.

Yer Degistirme Islemi : Tekrar eden kaliplar baska kaliplarla degistirilir.

Bit Katari (dizi) Sifreleme Algoritmalari

Bu tip algoritmalar veriyi akan bir bit dizisi olarak alirlar. Vernam tipindeki bu algoritmalarda rastgele bit dizisi üretiminin kendini tekrarlamayan bir yapida olmasi gereklidir. Örnek algoritmalar RC2, RC4 vb.

- DES-Data Encryption Standart -

DES algoritmasi bir Block Cipher algoritmasidir. Yani sifrelenecek metin bloklar halinde sifreleme isleminden geçirilir.

Ayrica DES algoritmasi simetrik sifreleme prensibine dayanmaktadir. Yani DES, veri bloklarini sifrelemek ve desifrelemek için ayni anahtarlari kullanmaktadir. DES 64 Bitlik düz metin bloklari üzerinde islem yapmaktadir. 64 bitlik veri bloklari, 56 bitlik bir anahtarin kontrolünde sifrelenerek yine 64 bitlik sifrelenmis metin bloklarina dönüstürülür. Desifrelenirken de 64 bitlik sifrelenmis veri bloklari, 56 bitlik bir anahtarin kontrolünde desifrelenerek yine 64 bitlik desifrelenmis metinlere(düz metne) dönüstürülür.

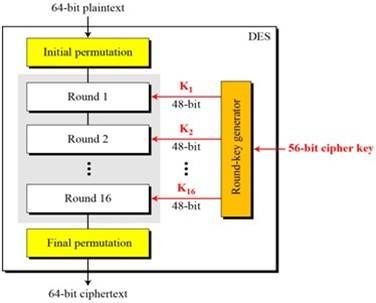

Alttaki resimde DES algoritmasinin genel yapisi verilmistir :

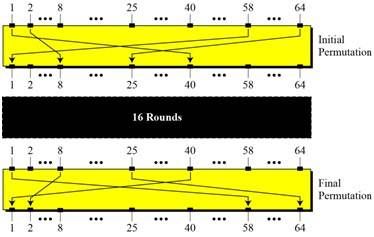

IP(Initial Permutasyon) sifreleme isleminde girilen plaintexte uygulanacak ilk permutasyondur.Burada bitler Initial Permutasyon tablosuna göre degistirlip bir sonraki Rounda giris olarak verilir.Asagida Initial ve Final Permutasyon tablosu verilmistir.

Initial ve Final Permutasyon tablosundaki degerler asagida verilen semada gösterilen sekilde kullanilir.

64-bitlik plainyext Initial permutasyondan geçtikten sonra girisler round fonksiyonuna verilir.DES 16 kez round kullanir.Her round fiestel cipherdir,yani her adimda veri iki esit uzunluktaki blok halinde sifrelenir.

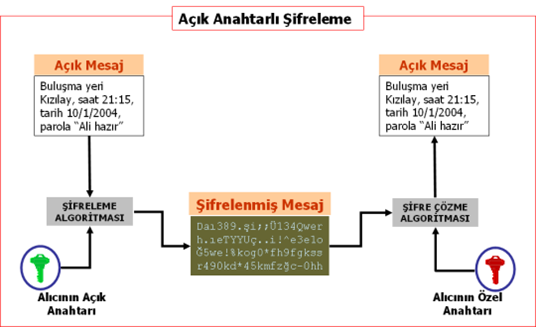

- Asimetrik Kriptografi -

Asimetrik kriptografide, sifreleme ve sifre çözme islemi farkli anahtarlar ile yapilir. Bu anahtar çiftini olusturan anahtarlara açik ve özel anahtar adi verilir. Bu kriptografi yönteminde özel anahtar gizli tutulmalidir fakat açik anahtar gerekli kisilere verilebilir ve baska kisilerle paylasilabilir. Bu özelliginden dolayi asimetrik kriptografi, açik anahtarli sifreleme adiyla da anilir.

Bu sistemi kullanarak haberlesen taraflar:

-Ayni sifreleme algoritmasini kullanirlar.

-Birbiriyle uyumlu gerçeklemeler kullanirlar.

-Gerekli anahtarlara erisebilirler.

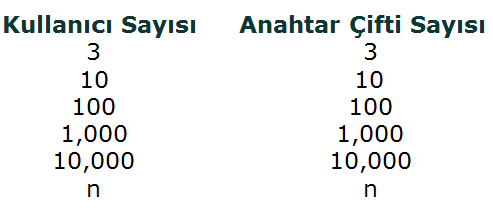

Asimetrik kriptografi için anahtar yönetimi simetrik kriptografiye göre daha kolaydir çünkü bir kullaniciyla sifreli haberlesmek isteyen kisi karsi tarafin açik anahtarina ihtiyaç duyar. Bu açik anahtar kamuya açik olarak yayinlandigi için sisteme giren bir kisi için sadece bir anahtar çifti üretmek yeterli olmaktadir.

Baslica asimetrik kriptografi algoritmalari ;

-RSA

-Eliptik Egri Sistemleri

-El Gamal

-Diffie-Hellman

Asimetrik kriptografi algoritmalari, simetrik algoritmalardan farkli olarak çözülmesi zor olan matematiksel problemlere dayanmasidir.

- RSA Algoritmasi -

En yaygin olarak kullanilan asimetrik algoritmadir. R. Rivest, A. Shamir, L. Adleman tarafindan 1977 yilinda bulunmus ve 1978 yilinda yayinlanmistir.

Adini mucitlerinin isimlerinin ilk harflerinden almistir.

-Açik anahtar kriptografik sistemi ve sayisal imzalama yöntemi olarak kullanilir.

-Çarpanlarina ayirma problemi üzerine insa edilmistir.

-Bilesik tam sayi olan ni olusturan, asal sayilar p ve q bulunur, öyleki n=pq dir.

-Yeterince büyük bir n için kirilmasi çok zordur.

-Ayrica kök bulma problemine de dayanir.

-Çok güvenlidir fakat fazla hizli degildir.

Anahtar olusturma algoritmasi su sekildedir:

P ve Q gibi çok büyük iki asal sayi seçilir.

Bu iki asal sayinin çarpimi N = PxQ ve bu bir eksiklerinin ?(N)=(P-1)x(Q-1) hesaplanir

1den büyük , (N)den küçük , (N) ile aralarinda asal bir E tamsayisi seçilir.

Seçilen E tamsayisinin mod(N)de tersi alinir, sonuç D gibi bir tamsayidir.

E ve N tamsayilari genel anahtari, D ve N tamsayilari ise özel anahtari olusturur.

Genel ve özel anahtarlari olusturduktan sonra gönderilmek istenen bilgi genel anahtar ile sifrelenir. Sifreleme islemi su sekilde yapilmaktadir:

Sifrelenecek bilginin sayisal karsiliginin E ninci kuvveti alinir ve bunun mod N deki karsiligi sifrelenmis metni olusturmaktadir. Genel anahtar ile sifrelenmis bir metin ancak özel anahtar ile açilabilir. Bu yüzden sifrelenmis metin, yine ayni yolla, sifrelenmis metnin sayisal karsiliginin Dninci kuvveti alinir ve bunun mod N deki karsiligi orjinal metni olusturur.

Algoritmanin Kullanimi

Basit bir örnek ile algoritmayi nasil kullanacagimiza bakalim . Öncelikle genel ve özel anahtarlarimizi olusturalim.

P=7 ve Q=17 gibi iki asal sayi seçelim.

Bu iki asal sayinin çarpimi N=PxQ; N=119 ve bu iki asal sayinin bir eksiklerinin çarpimi ?(N) = (P - 1)x(Q-1); ?(N) =96 olarak hesaplanir.

1den büyük 96dan küçük 96 ile aralarinda asal bir E=5 tamsayisi seçelim.

Seçilen E=5 tamsayisinin mod 96da tersi alinir, sonuç D=77 gibi bir tamsayidir.

5 ve 119 tamsayilari genel anahtari, 77 ve 119 tamsayilari ise özel anahtari olusturur.

Bu algoritmada iki asal sayinin çarpimini kullanarak anahtar olusturulmasinin sebebi, iki asal sayinin çarpimini asal çarpanlarina ayirmak asal olmayan sayilari ayirmaktan daha zorlu olmasidir. Simdi olusturdugumuz {5, 119} ve {77, 119} anahtarlarimizi kullanarak sifreleme yapalim. Örnek olarak, 19 sayisini genel anahtarimizla{5, 119} sifreleyelim. 19 sayisinin 5inci kuvvetinin mod 119 daki karsiligi olan 66, 19 sayisinin RSA sifrelenmis halidir. Özel anahtarimizi {77, 119} kullanarak 66nin 77nci kuvvetinin mod 119 daki karsiligi tahmin de edebileceginiz gibi 19 dur.

Iki tamsayinin aralarinda asal olup olmadiginin testi için matematikten de bildigimiz Öklit algoritmasi kullanilir. Çok büyük asal sayi olusturmak oldukça zor bir istir. RSA ile günümüzde 1024 bitlik bir anahtar (yaklasik 300 basamakli bir sayi) basit uygulamalar için yeterli bir sifreleme teknigi olarak kullanilabilir.

- RSAnin Avantajlari -

Simetrik sifreleme, sifrelenmis veriyi alan tarafin veriyi desifre edebilmesi için, gizli anahtar paylasimini gerekli kilar. Ancak RSA asimetrik bir sifreleme teknigi oldugu için gizli anahtarin paylasilmasina gerek yoktur. Kullanicilarin gizli anahtarlarinin saklanmasi gerekmez. Bu da sistemi büyük bir depolama yükünden kurtarir.

Büyük sayilarla islem yapmak zor oldugu için güvenilirligi son derece yüksek olan bir sifreleme teknigidir.

- RSAnin Dezavantajlari -

RSA algoritmasinin en büyük dezavantaji; asimetrik bir sifreleme algoritmasi olmasi ve büyük sayilarla islem yapmasi nedeniyle yavas olmasidir.

Özellikle kablosuz ag sistemlerinde bu algoritmanin kullanilmasi bazi sorunlara yol açabilir. Çünkü band genisligini fazlaca tüketir ve sistemi yavaslatarak performans düsüsüne neden olur.

- Sonuç -

Hayatin her alaninda bilgisayarlarin yaygin kullanimi ve özellikle bilgisayar aglarinin gelismesi, dünyanin dört bir yanindaki bilgiye erismeyi kolaylastirirken, güvenlik sorunlarini beraberinde getirmektedir. Bilginin korunmasi ve güvenli bir sekilde tasinmasi çok önemli bir sorun haline gelmistir.

Sonuç olarak günümüz teknolojisi kullanilarak daha güçlü sifreleme algoritmalari gelistirilebilir. Bunun yaninda farkli matematiksel islemleri ele alarak sifreleme algoritmasini güçlendirebiliriz. Buna örnek olarak standartlasmasi beklenen eliptik egri ayrik logaritma problemi üzerine kurulmus

ECC (Eliptik Egri Sifreleme Algoritmasi) verebiliriz. Önemli olan güçlü, kirilmasi zor, sifreleme ve desifreleme islemlerini hizli yapabilecek ve her ortamda kullanilabilecek algoritmaya ulasmaktir. Bu konu üstünde günümüzde çok yogun çalismalar vardir.�

| | | |

| |

|

| |

|

|